Introducción

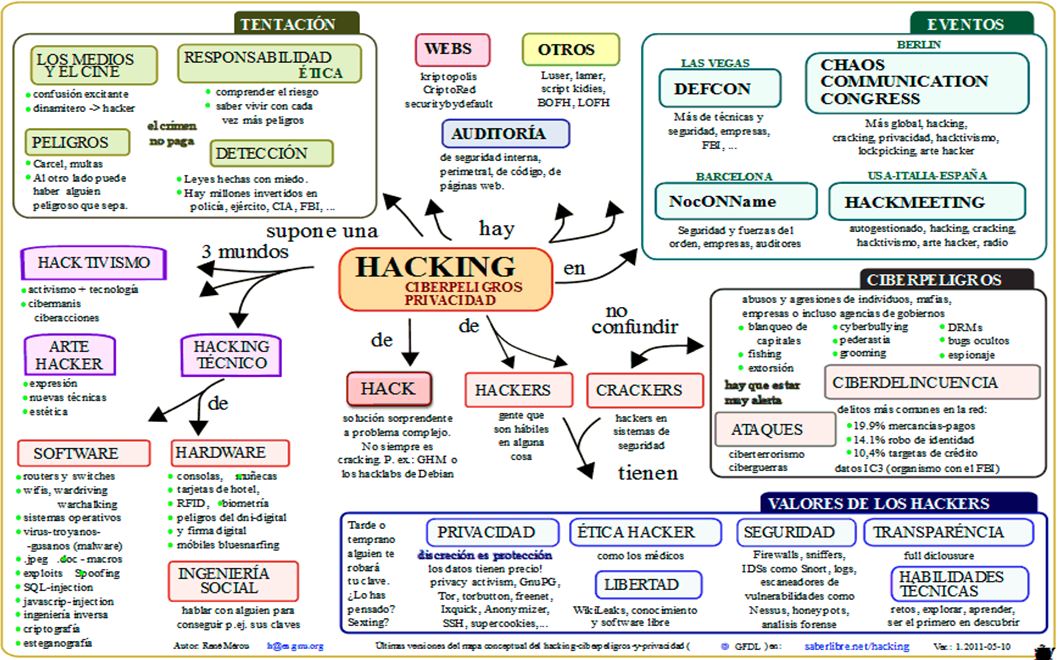

El hacking se puede definir cómo la búsqueda permanente de conocimientos en todos los ámbitos relacionados con sistemas informáticos, sus mecanismos de seguridad, las vulnerabilidades de los mismos, la forma de aprovechar estas vulnerabilidades y los mecanismos para protegerse de aquellos que saben hacerlo [def. extractada de: duiops.net].

En ciberderecho.com anotan que: "Por lo general, cuando se habla de hacking se suele hacer alusión a un acceso ilícito; pero el hacking como tal, no es más que un conjunto de técnicas utilizadas para introducirse en un sistema informático vulnerando las medidas de seguridad, con independencia de la finalidad con la cual se realice, puede ser lícito y solicitado."

Historia y Bases

En 1984 Steven Levy publica el libro "Hackers: heroes of the computer revolution" dónde aparece por primera vez la idea de la ética hacker. Otros hackers reconocidos y que han ayudado a crear parte de esta ética son Linus Torvalds y Richard Stallman.

En 1984 Steven Levy publica el libro "Hackers: heroes of the computer revolution" dónde aparece por primera vez la idea de la ética hacker. Otros hackers reconocidos y que han ayudado a crear parte de esta ética son Linus Torvalds y Richard Stallman.

De acuerdo a Levy los seis fundamentos del hacker son:

1. El acceso a los computadores debe ser ilimitado y total.

2. Toda información debería ser libre

3. Es necesario promover la descentralización y desconfiar de las autoridades

4. Los hackers deberían ser juzgados por su labor y no por cosas como su raza, edad o posición social

5. Se puede crear arte y belleza en un computador

6. Las computadoras pueden cambiar tu vida para mejor

Un artículo de Eric S. Raymond ("¿Cómo puedo convertirme en hacker?") resume la actitud que debe tener un hacker frente a la vida:

1. El mundo está lleno de problemas fascinantes que esperan ser resueltos.

2. Ningún problema tendría que resolverse dos veces.

3. El aburrimiento y el trabajo rutinario son perniciosos.

4. La libertad es buena.

5. La actitud no es sustituto para la competencia.

Hacker y la RAE

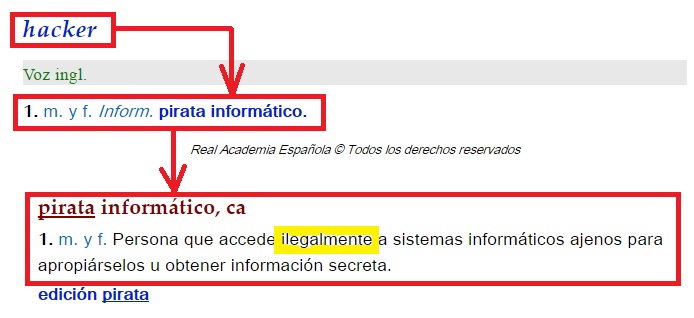

Por desgracia, en la actualidad, el término hacker se utiliza sobre todo para hacer referencia a criminales informáticos, y existe gran controversia sobre el significado del término. Por lo que antes de seguir avanzando en la lectura, es conveniente tener presente toda la controversia que gira sobre el término "hacker", debido a que la REAL ACADEMIA ESPAÑOLA lo define en una única acepción, esto es, como: "pirata informático".

La impropiedad de la RAE, conllevó a organizar una petición pública (a través de la recolección de firmas) a efectos de cambiar o agregar el significado que se menciona en las primeras líneas, es decir, como experto informático.

Las noticias policiales, la desinformación de la prensa, sin lugar a dudas han contribuido a la confusión y a este reduccionismo inaceptable, pero lo que verdaderamente llama la atención es que a la fecha no se haya modificado.

Por otra parte, es oportuno comentar que la experticia informática puede emplearse para actividades ilícitas más allá de la censura o de los valores éticos de cada uno. Sigue siendo hacking aquella actividad propia que descubre una vulnerabilidad y la aprovecha en su beneficio en lugar de reportarla.

¿Qué no es Hacking?

Más cuestionado puede ser la atribución de "hacker" a la situación de quien utiliza "cabeza ajena", pero que no es capaz de saber cómo, por qué y para qué funcionan las cosas; es decir, no conoce la operatividad real de lo que se esta llevando a cabo.

Es un simple delincuente, que en lugar de usar un arma para apropiarse de lo ajeno, emplea herramientas diseñadas por otros, se aprovecha de las investigaciones de terceros y desconoce el significado de la discreción.

Los expertos informáticos, suelen detectarlos con facilidad y les llaman de diferentes formas: lamer , Script Kiddie que tal como se lee en Wikipedia, en ambos casos se presume de conocimientos que no se tienen.

Estos últimos no se confunden con el novatos o newbie, aquellos recién iniciados, carentes de experiencia, pero con vocación de aprendizaje, investigación y superación.

Matices importantes para distinguirse de lo que suele llamarse n00b, cuya característica principal es esperar que se les de todo digerido y el trabajo hecho, para presumir luego de habilidades.

Asimismo, ha caído en desuso clasificaciones que aludían a "sombreros": negros, gris y blanco; criterio de distinción utilizado para referirse al componente ético del hacker.

En síntesis, podemos estar ante meros delincuentes informáticos como se explicó antes; pero para tener el calificativo de auténtico delincuente informático, es decir, el que vulnera sistemas para beneficio propio o realiza intrusiones no autorizadas, éstas han de resultar del conocimiento y propio esfuerzo, y no de una concatenación de clics o el uso de distribuciones como Kali Linux.

Ramas del hacking: visión panorámica

El tema se encuadra dentro de un universo más vasto, como lo es la informática en general; y en particular el pentesting, el área forense y la seguridad. Sabido es que los auditores realizan pruebas -precisamente- para evaluar la seguridad de un equipo, red o sitio web con el objetivo de comprobar la existencia de fallos que permitan a un intruso acceder a ellos.

En este apartado, solo mencionaremos las ramas más comunes que tienen relación con el hacking; bajo la advertencia que si bien cada especialidad tiene sus particularidades, existe una estrecha interconexión entre todas ellas que derivan de la propia definición que se reseñó antes.

Más aún, según el autor en que investigue sobre el punto, se encuentran distintos criterios de clasificación. No obstante -y sin ser exhaustiva- mencionamos las ramas más destacadas a las que se suele aludir.

Hacking de Sistemas:

Implica la penetración de equipos o sistemas en red de ordenadores mediante la explotación de una vulnerabilidad (que puede ser el ser humano) así como de brechas de seguridad. Esta rama del hacking no solo comprende la intrusión, explotación, persistencia y borrado de huellas, sino la compresión del funcionamiento de las medidas de seguridad como firewalls o antivirus. Los métodos y herramientas dependerán del escenario. Hay que acotar que la intrusión de dispositivos telefónicos, se ha erigido en una rama especial que se le conoce con el nombre de Phreaking.

Hacking Web:

Esta especialidad se orienta a descubrir y vulnerar las medidas de protección de un sitio web, o a aprovechar los errores del programador/administrador del sitio. Acceder al servidor donde se aloja un sitio, a la base de datos o al index de una página son prácticas que corresponden a esta rama. Conocer formas de intrusión permite asumir medidas de protección para evitar penetraciones indeseadas.

Hacking de Redes y Hacking Wireless:

Abarca el escenario de las redes cableadas e inalámbricas respectivamente, tanto desde la perspectiva de la penetración como la de la seguridad. Vulnerar sistemas de redes locales, empresariales o institucionales, descifrando medidas de protección son las actividades a las que se encamina esta especialidad.

Un ítems aparte merece la rama de la Criptografía, pues empleada para cifrar el tráfico de la información, tiene como objetivo la seguridad y confidencialidad de la misma, pero conocer sobre ella puede implicar nada menos que la posibilidad de acceder a datos sensibles.

Hacking y Programación

Es frecuente preguntarse si para dedicarse a las actividades de hacking hay que saber programar. Adelantamos que pueden encontrarse diferentes ópticas y opiniones. Por nuestra parte, creemos que aquellas personas que se aspiren a orientarse profesionalmente al hacking deben conocer algunas bases elementales de programación, al menos leer código.

No se trata de ser experto desarrollador, pero saber la lógica de la programación o diseñar un script que automatice tareas son herramientas indispensables para el hacking.

Evidentemente, el manejo de varios lenguajes de programación abre caminos insospechados para la superación, la investigación y el desafío que la trayectoria hacker implica. La ausencia de bases elementales de programación nos coloca en una situación de dependencia con quienes programan que no permite el despegue por nuestros propios medios y limita nuestro ámbito de experimentación.

Muy estrechamente unido al tema de la programación-hacking está todo lo relacionado con el malware, no solo como prevención sino como una de los instrumentos o metodologías para la intrusión.

Los códigos maliciosos, las extensiones virales, junto a la Ingeniería Social, son las herramientas por excelencia para el hacking. Razones por las que se anota que la Ingeniería Social, como técnica de engaño con el fin de obtener información confidencial, atraviesa todas las ramas del hacking y mantiene su vigencia, más allá de todas las suites de seguridad.

Hacking: Linux versus Windows

Controvertido es el tema que refiere a si para las actividades de hacking hay que manejar Linux o puede realizarse desde Windows.

Este punto no tiene una respuesta única. Nosotros asumimos la línea de razonamiento que un dispositivo a penetrar puede correr bajo cualquier sistema operativo (incluso iOS), lo que encamina a la respuesta que hay que conocer y manejar al menos los dos sistemas fundamentales.

Indudablemente, cada uno se sentirá más cómodo con uno u otro, pero cuando se enfoca a la profesionalidad el conocer un único sistema operativo no es suficiente. La decisión depende de lo que nosotros queramos evolucionar y superarnos.

Es sabido que Windows presenta unas limitaciones que no plantean los sistemas Unix. Tampoco se trata de usar una distribución como Kali, sin saber cuáles son las funciones que realizan sus herramientas, cómo y para qué.

Como se expresa antes, el hacking es aprender e investigar en forma constante y permanente, es una actitud frente al conocimiento que no conoce otro límite que el que cada uno se ponga.

¿Por dónde empezar en el Hacking?

Una pregunta muy común en nuestra comunidad es: ¿por dónde empezar en el Hacking?

Es aconsejable que antes busques un tema que te atraiga mucho, y más allá de eso hay tres factores claves:

- Constancia

- Leer mucho

- Y practicar mucho más

Aprender es cuestión de tiempo, hay que conocer las bases y profundizar en la informática (programación, redes, hardware...) para poder comprender cómo funcionan las técnicas de hacking, de ese modo no solamente repetirás lo que hay escrito en un "paper", sino que también entenderás lo que estás haciendo.

¿Qué distribución de Linux es mejor para el Hacking?

Existen numerosas distribuciones destinadas a la seguridad informática y el pentesting. La elección de estos sistemas debería depender de con cuál te encuentras más cómodo a la hora de trabajar.

Te animamos a que visites el post entender cómo empezar y que usar. Underc0de: Distribuciones Linux Seguridad Informática

Puedes leer las diferentes opiniones y consejos de los miembros de la comunidad sobre estos temas:

¿Qué herramientas de seguridad/hacking consideras indispensables?

¿Qué rama de la informática debo estudiar, y a qué Universidad acudo para dedicarme al hacking?

Material gratuito para iniciarse en el Hacking

Talleres de Underc0de

Biblioteca de Underc0de

Curso HDC by Roadd