Buenas, esta es una Noticia que me llamo la atención, es por esto que me pareció importante compartirla con Ustedes

El FBI retira los cargos contra un pedófilo para no revelar cómo lo identificaron en la Darknet

El FBI se ha visto en medio de un debate controvertido con respecto a la incriminación de Jay Michaud, un profesor de Instituto del estado de Washington, que presuntamente estaba relacionado con Playpen. Para quienes no sepan a qué nos referimos, se trata de una web de la Darknet dirigida a pedófilos.

Los agentes federales consiguieron pruebas de que Michaud era un usuario activo del foro de pederastas y que había comprado material ilegal, pero retiraron los cargos el pasado mes de diciembre para sorpresa de todo el mundo. La razón principal para ello es no divulgar la tecnología usada para identificar a pedófilos al gran público, según han publicado en DeepDotWeb.

Además del uso de medios de vigilancia electrónicos, también se registró el domicilio de este profesor, donde encontraron una colección de pornografía infantil y pruebas suficientes como para llevar el caso ante los tribunales. Pero hubo algo con lo que no contaban.

Una tecnología que cuenta con base legal

El pasado mes de noviembre se aprobaba un cambio en la Rule 41 de las reglas de procedimiento criminal, lo que permitía al FBI tomar objetivos entre usuarios de Tor y VPNs. Esto permitía que los Federales obtuviesen órdenes para detener a activistas ilícitos y criminales potenciales que se ocultan en la Darknet.

En el caso de Jay Michaud, el FBI consiguió una orden que les permitió descubrir 1.300 direcciones IP públicas y direcciones MAC de usuarios de Playpen. El abogado del presunto pederasta pasó al juez una petición en la que se pedía formalmente al FBI que diese una muestra de la técnica de investigación utilizada para acabar con Playpen y conseguir tantas direcciones electrónicas.

Al FBI sólo le quedaban dos opciones: o descubrían sus armas de investigación y se exponían, o retiraban los casos para protegerse a sí mismos y a su tecnología. Como ya hemos comentado, obviamente optaron por lo segundo.

La EFF ya ha puesto el grito en el cielo

La EFF de John Gilmore ya ha criticado al FBI en el pasado por su conducta y por violar el derecho a la privacidad de los usuarios, sean pedófilos o no. En esta ocasión no ha sido diferente, y la policía federal también se ha llevado una buena ración de palos:

En la situación actual, el gobierno ha arrestado e imputado a cientos de sospechosos como resultado de esta investigación. No hay abogados defensores empujando en la dirección contraria, desafiando a las tenues bases legales de las órdenes del FBI y a la negativa de los Federales de revelar exactamente cómo su malware opera. Algunos juzgados han estimado que las acciones del FBI son decisiones peligrosas que, si se aceptan en última instancia, amenazan con socavar las protecciones de la privacidad constitucionales en los ordenadores personales.

La EFF también ha declarado que el público general debe esperar más casos como este en el futuro, lo que desalentará al FBI de abusar el cambio en la Rule 41 y de realizar un mal uso del malware de vigilancia en los usuarios.

Fuente: No tienes permitido ver los links. Registrarse o Entrar a mi cuenta

Bueno espero no aburrirlos, gracias y saludos.

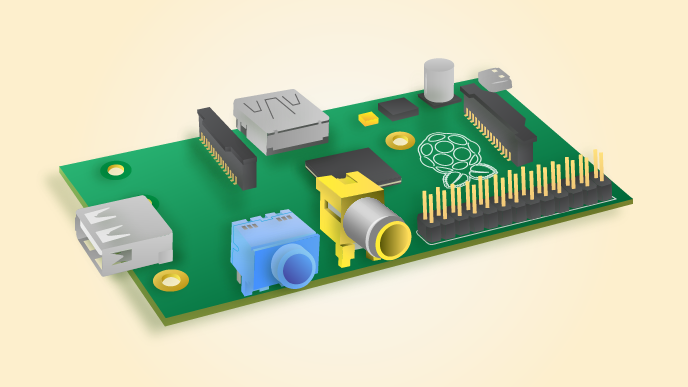

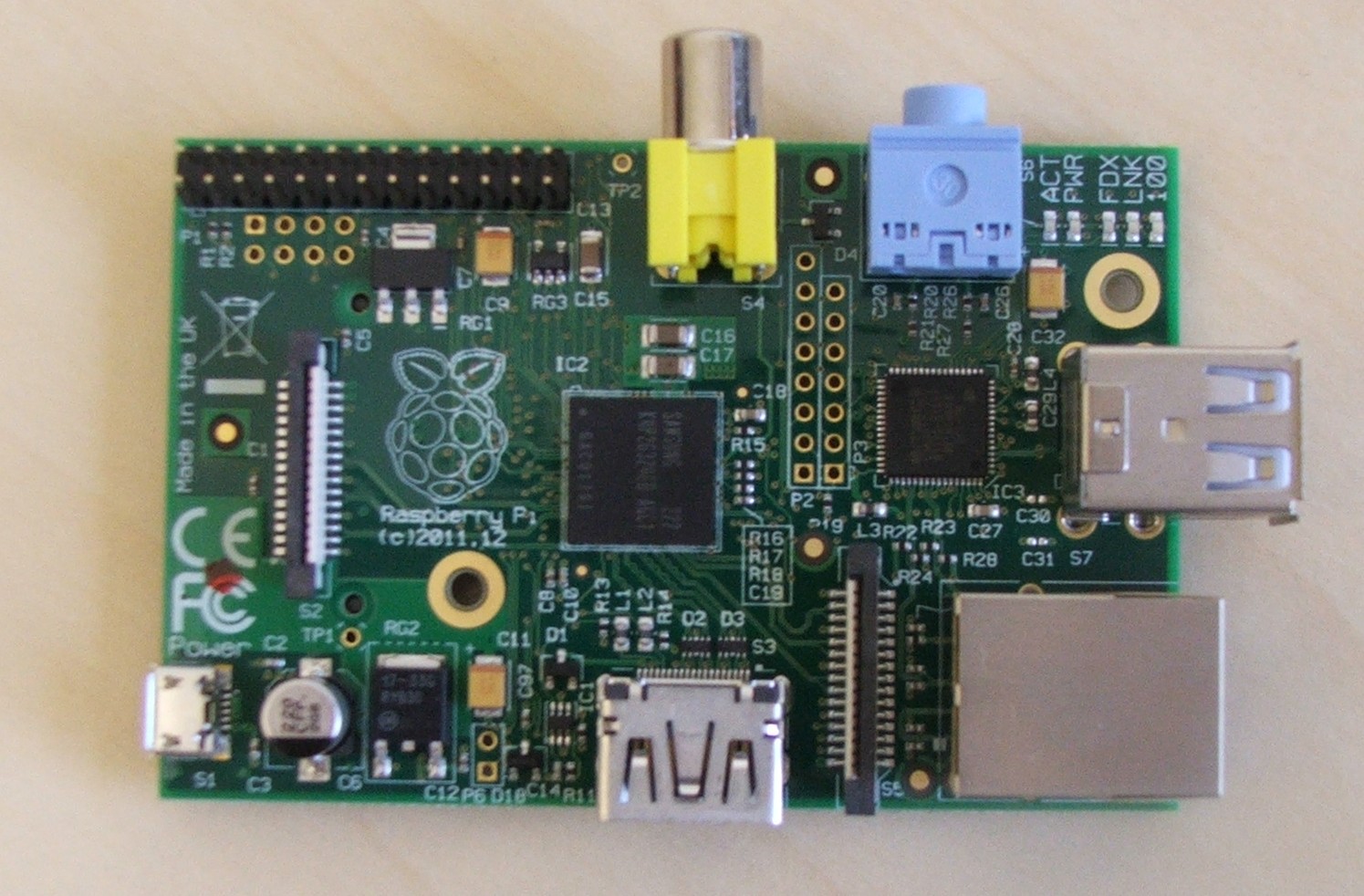

.jpg/1280px-Raspberry_Pi_2_Model_B_v1.1_top_new_(bg_cut_out).jpg)