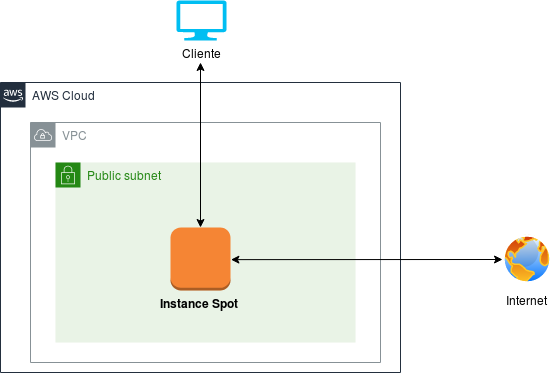

Despliega tu propia red VPN (Point-to-Point) para salvaguardar tu privacidad, anonimato y sin limitaciones.

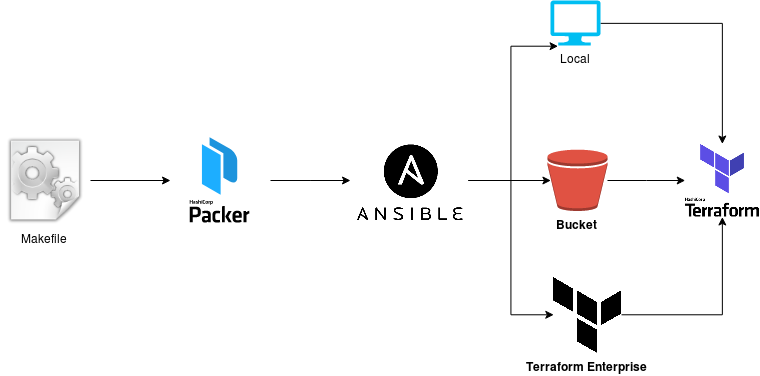

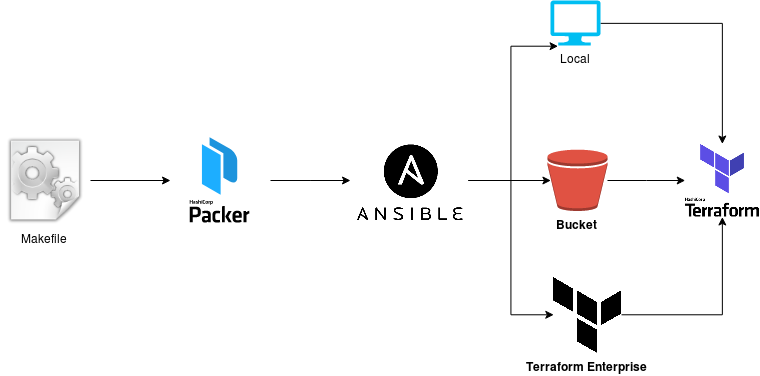

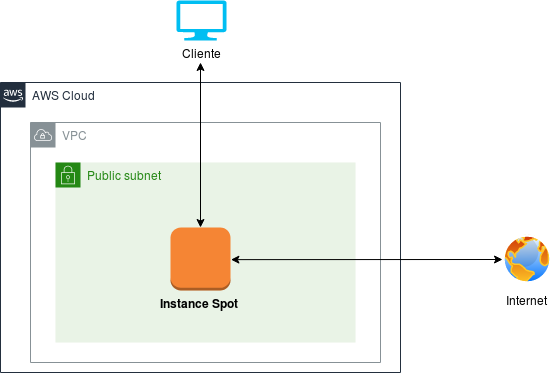

La instancia que se desplegara será de tipo spot (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta). En cuanto al despliegue el estado de terraform puede ser guardado en un bucket aws s3 (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta), terraform enterprise (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) y de manera local, al momento de desconectarse de la VPN se eliminará de manera automatica la infraestructura y el estado de terraform (tfstate).

Repositorio

git clone No tienes permitido ver enlaces. Registrate o Entra a tu cuenta:davispalomino/aws-vpn-anon.git .

No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Requisitos

- Cuenta AWS secret-access key

- AWS-cli (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Packer (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Ansible (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Terraform (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Centos 7* (en caso de tener otra distro deberas editar la línea 184 del archivo Makefile "sudo yum install -y ppp pptp pptp-setup" reemplazarlo según su distro)

Variables Requeridas

Name Description Type Default Required

REGION Region de despliegue de infraestructura. string us-east-1 yes

TYPE El tipo de servidor para la conexión VPN. standar/advance/high string standar yes

SUBNET La Subnet en la que se desplegara la infraestructura (requerida - PUBLIC). string n/a yes

TFSTATE Especificar si el tfstate se guardara en s3(bucket), enterprise(terraform) o local (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) string local yes

Ejecución

make quickstart

Desconección

make disconnect

Deployment

Infraestructura

View

[](No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

La instancia que se desplegara será de tipo spot (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta). En cuanto al despliegue el estado de terraform puede ser guardado en un bucket aws s3 (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta), terraform enterprise (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) y de manera local, al momento de desconectarse de la VPN se eliminará de manera automatica la infraestructura y el estado de terraform (tfstate).

Repositorio

git clone No tienes permitido ver enlaces. Registrate o Entra a tu cuenta:davispalomino/aws-vpn-anon.git .

No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Requisitos

- Cuenta AWS secret-access key

- AWS-cli (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Packer (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Ansible (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Terraform (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

- Centos 7* (en caso de tener otra distro deberas editar la línea 184 del archivo Makefile "sudo yum install -y ppp pptp pptp-setup" reemplazarlo según su distro)

Variables Requeridas

Name Description Type Default Required

REGION Region de despliegue de infraestructura. string us-east-1 yes

TYPE El tipo de servidor para la conexión VPN. standar/advance/high string standar yes

SUBNET La Subnet en la que se desplegara la infraestructura (requerida - PUBLIC). string n/a yes

TFSTATE Especificar si el tfstate se guardara en s3(bucket), enterprise(terraform) o local (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) string local yes

Ejecución

make quickstart

Desconección

make disconnect

Deployment

Infraestructura

View

[](No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

No tienes permitido ver enlaces.

No tienes permitido ver enlaces.

No tienes permitido ver enlaces.

No tienes permitido ver enlaces.

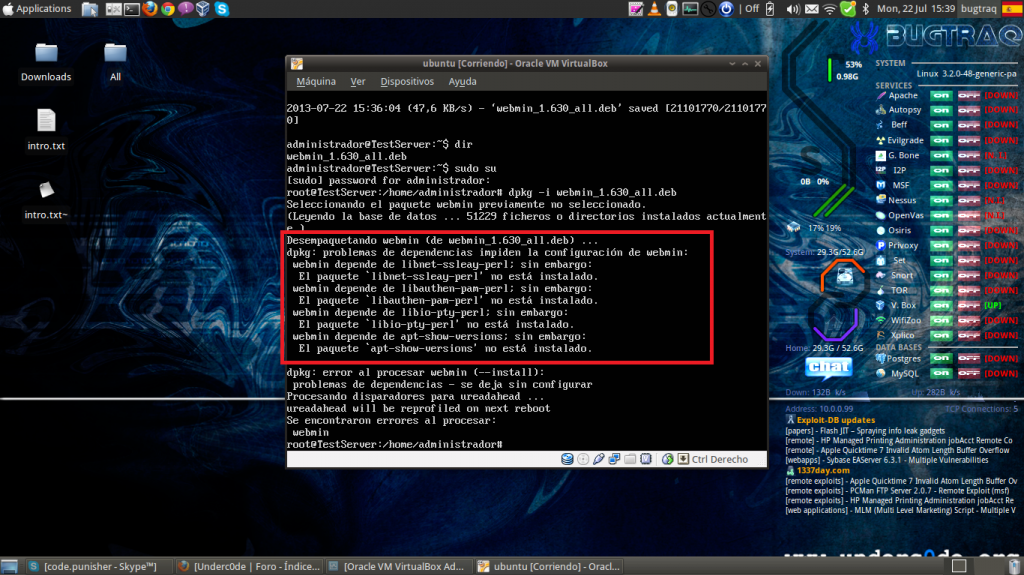

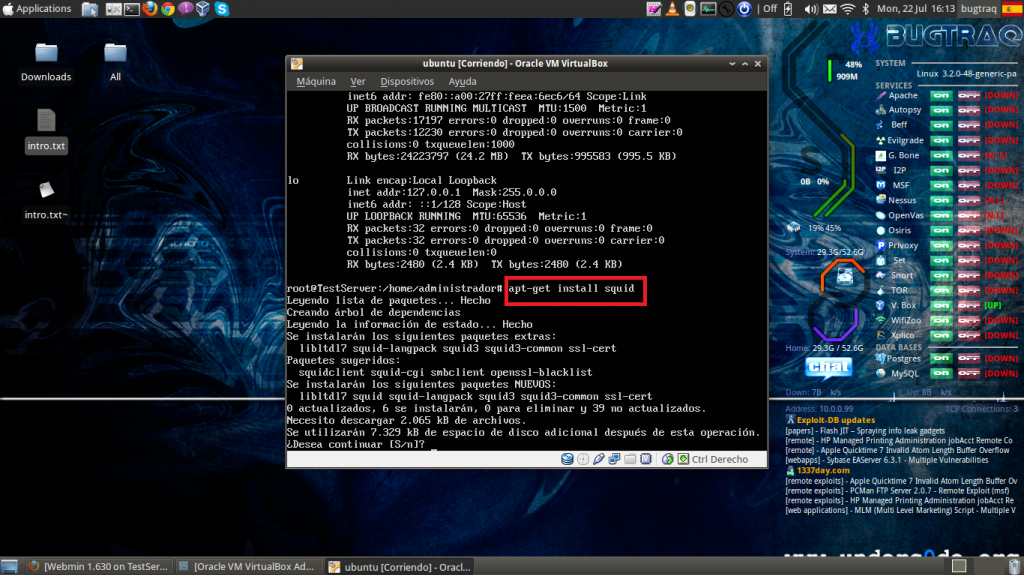

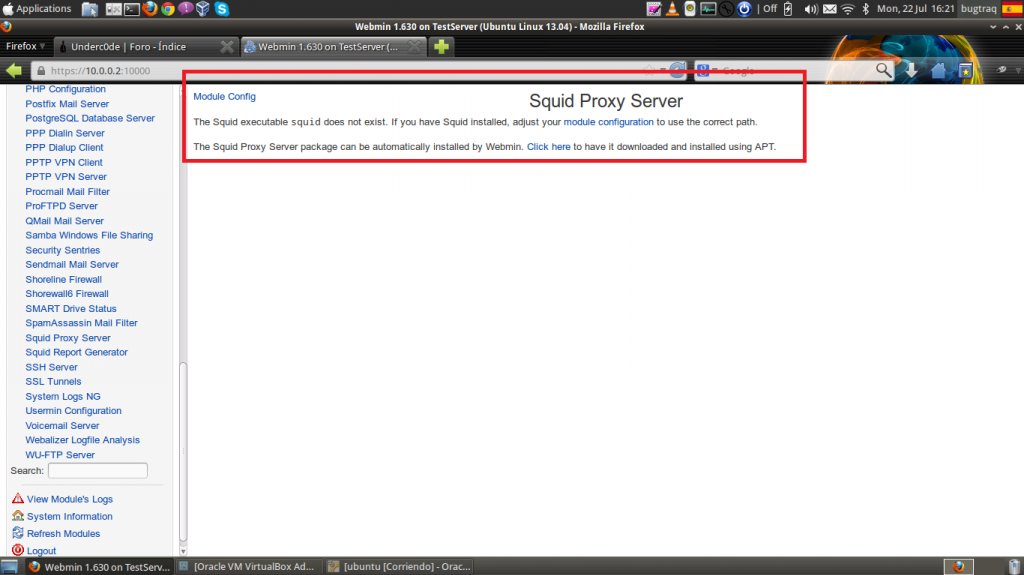

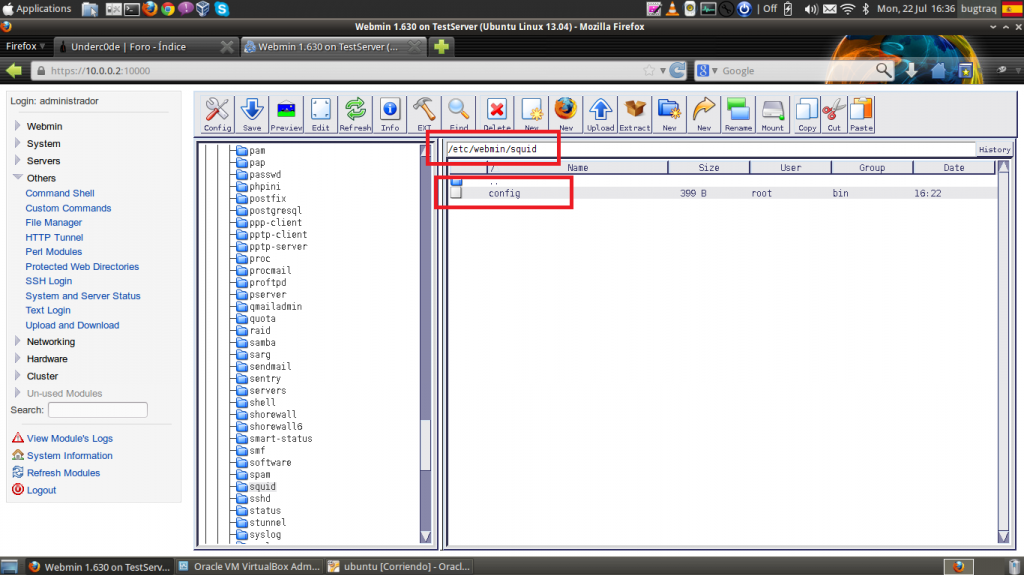

Webmin solucionado

Webmin solucionado

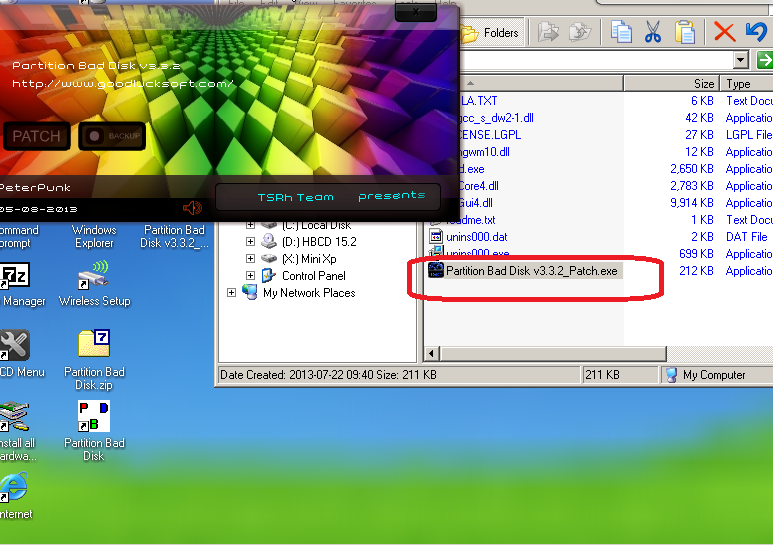

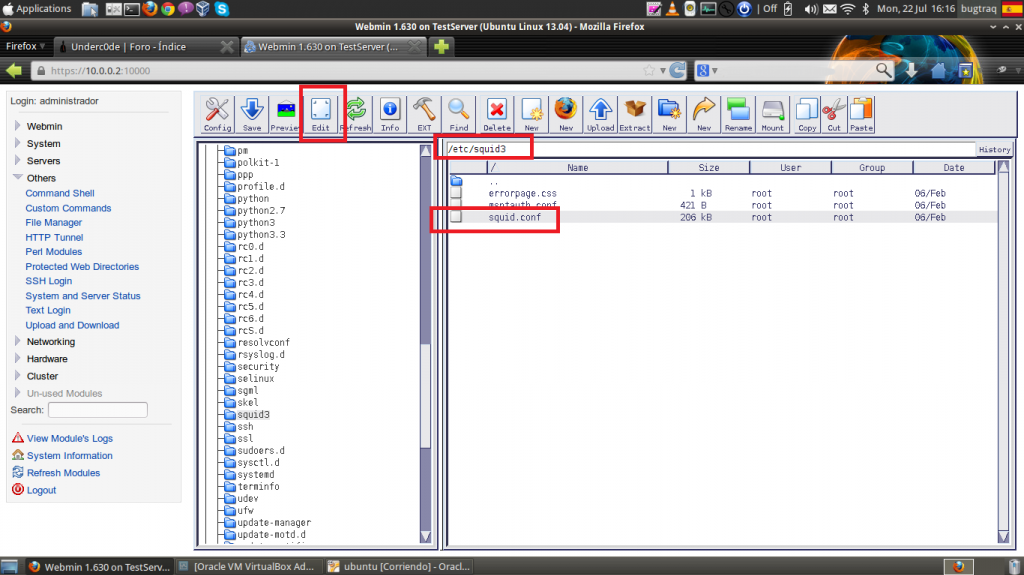

File Manger

File Manger Squid Proxy Server

Squid Proxy Server /etc/squid/squid.conf

/etc/squid/squid.conf