No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

@No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Una pregunta, es una vulnerabilidad?, o mejor dicho como se hace manualmente?, se ve interesante ...

Eh notado que el rat 888 también usa esta opción que cambia la extensión de un archivo pero sigue siendo ejecutable, a lo que me refiero no es el tipo cambio de extensión de => payload.exe a => payload.jpg.exe, visualmente se ve asi => payload.jpg pero seguirá siendo ejecutable

Espero tu respuesta

Hola, por las dudas supiste más acerca de la técnica que describís al final? parece de más interesante y la estoy buscando por la red, si encuentro algo lo menciono.

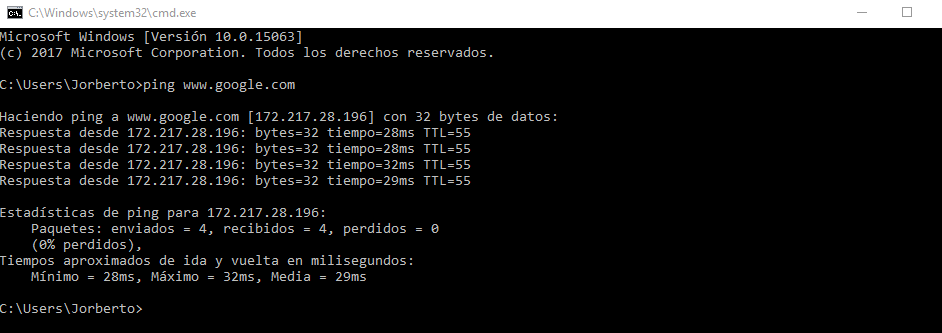

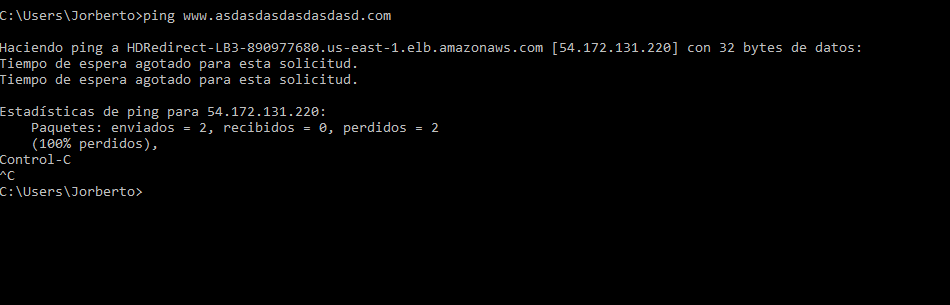

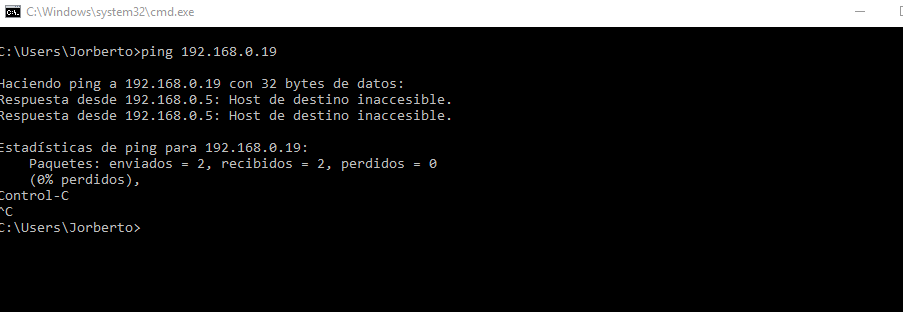

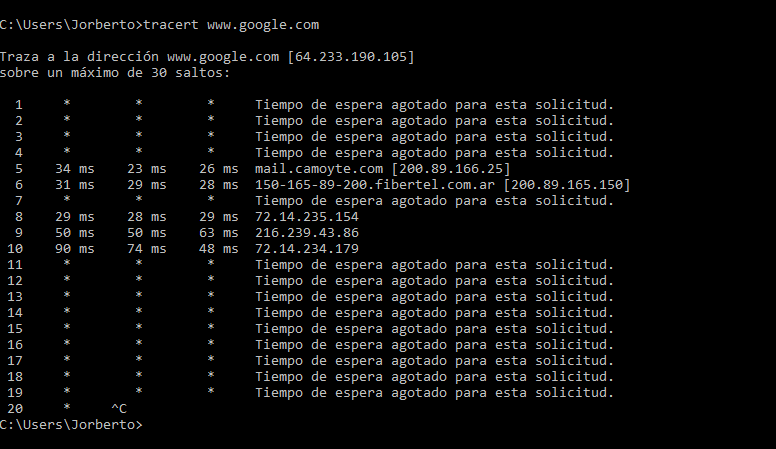

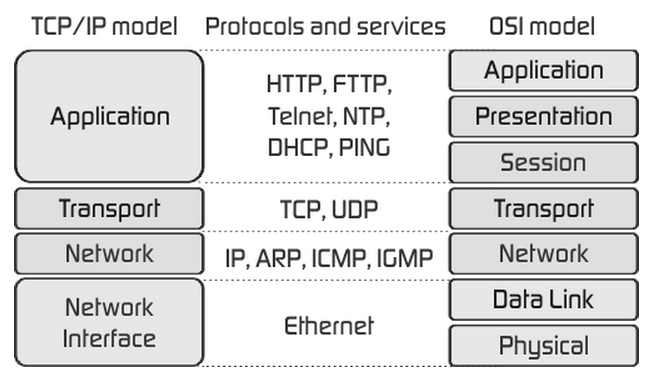

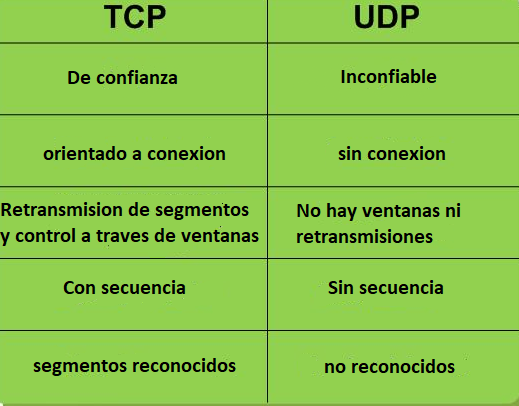

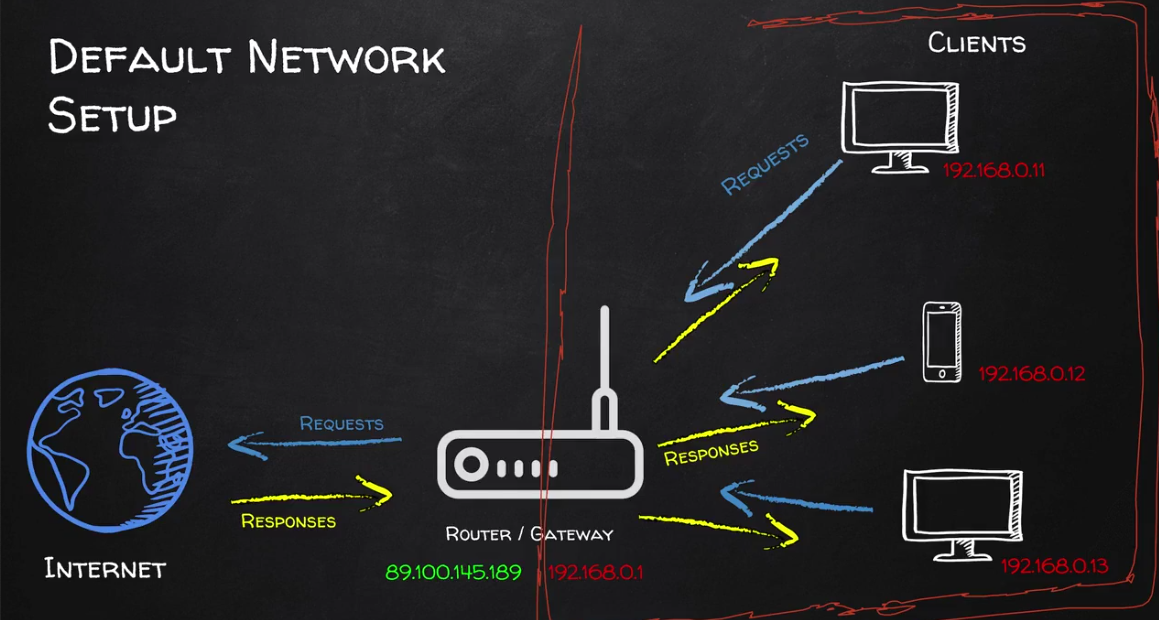

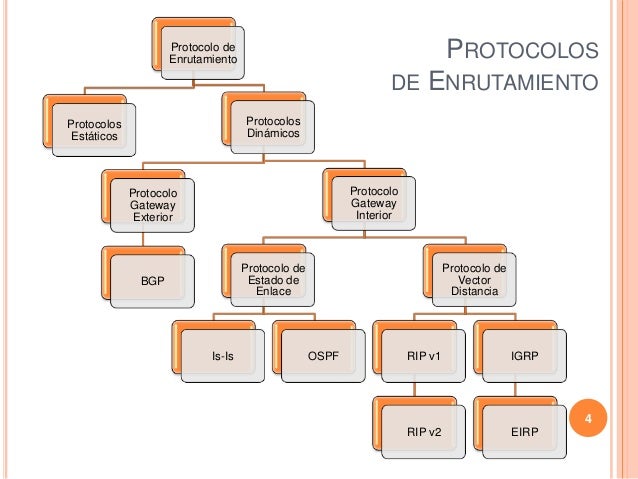

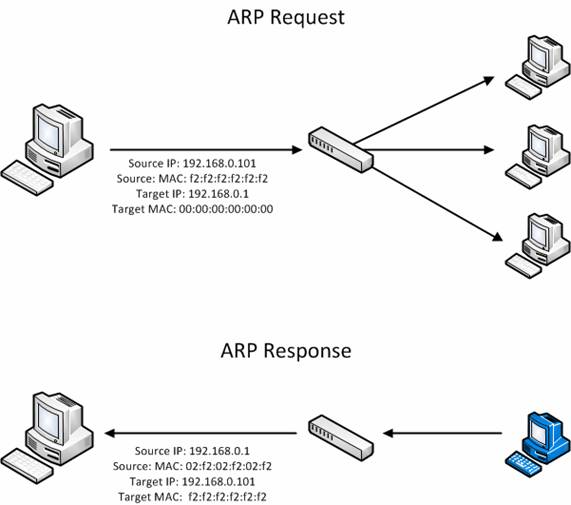

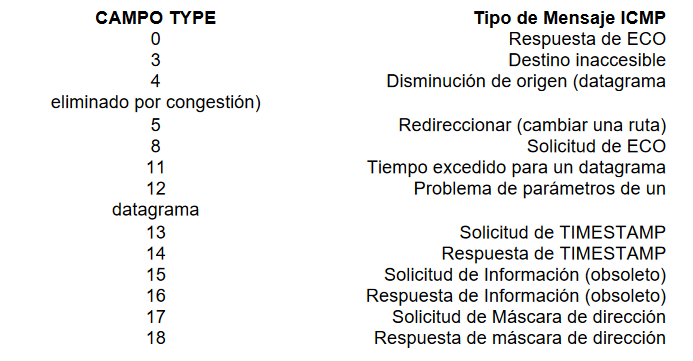

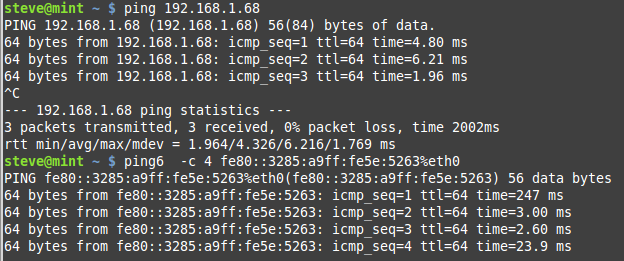

- por centrarme solamente en estas infraestructuras, se que muchos estan acostumbrados a aprender hacking con la practica -yo tambien soy asi- pero escribo esto con la intención de que en un futuro muy cercano no nos compliquemos con el uso de "Nmap" y sepamos usar muy bien estas herramientas sin ver ningun tipo de tutorial más que el tipico "-h help" por entender el funcionamiento de estos protocolos.

- por centrarme solamente en estas infraestructuras, se que muchos estan acostumbrados a aprender hacking con la practica -yo tambien soy asi- pero escribo esto con la intención de que en un futuro muy cercano no nos compliquemos con el uso de "Nmap" y sepamos usar muy bien estas herramientas sin ver ningun tipo de tutorial más que el tipico "-h help" por entender el funcionamiento de estos protocolos.

/about/2017-06-163-59444d855f9b58d58a43b200.png)