No tienes permitido ver los links. Registrarse o Entrar a mi cuenta

Te faltó lo importante del AV: basado en comportamiento. No soy un experto en antivirus, ya me gustaría, pero por lo que sé (algún vídeo de Fernando de la Cuadra y artículos sueltos) lo más común es que comparen con cosas conocidas, por lo que el ratio de detección es bastante bajo. Simplemente los encoders que trae Metasploit ya hace que sea bastante sencilla la evasión de AV, y ya no hablemos de herramientas externas xD. Por lo que he leído en algunos sitios están implementando AV basados en comportamiento, y los ratios de detección aumentas muchísimo, pero tienen el problema de que hay que entrenarlos.

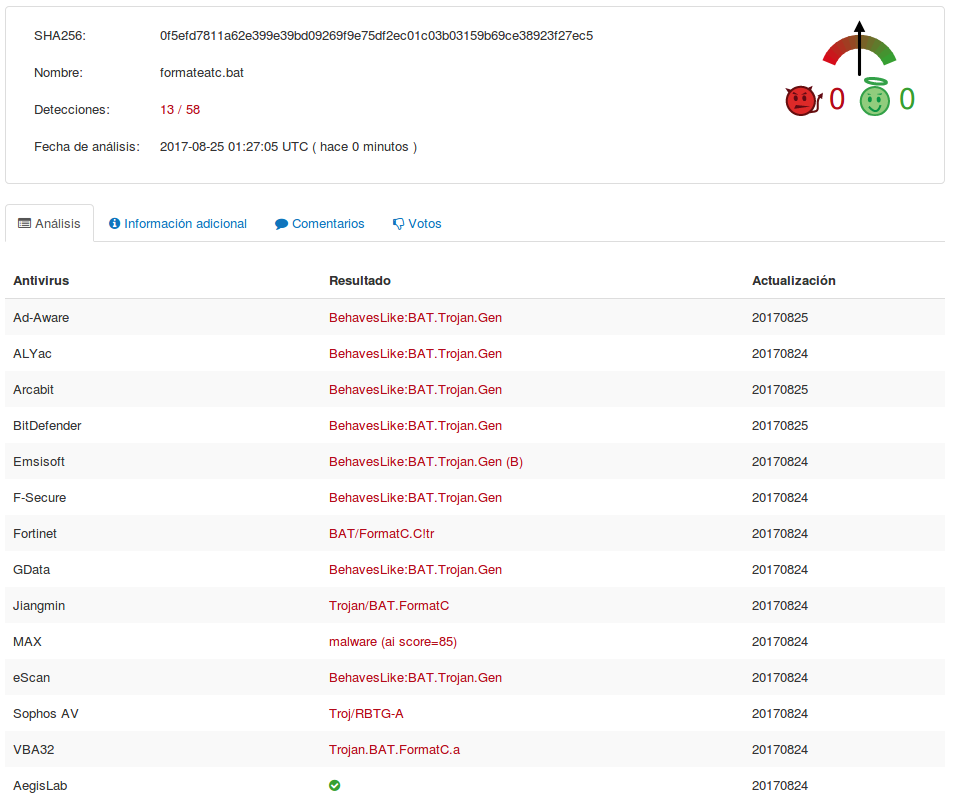

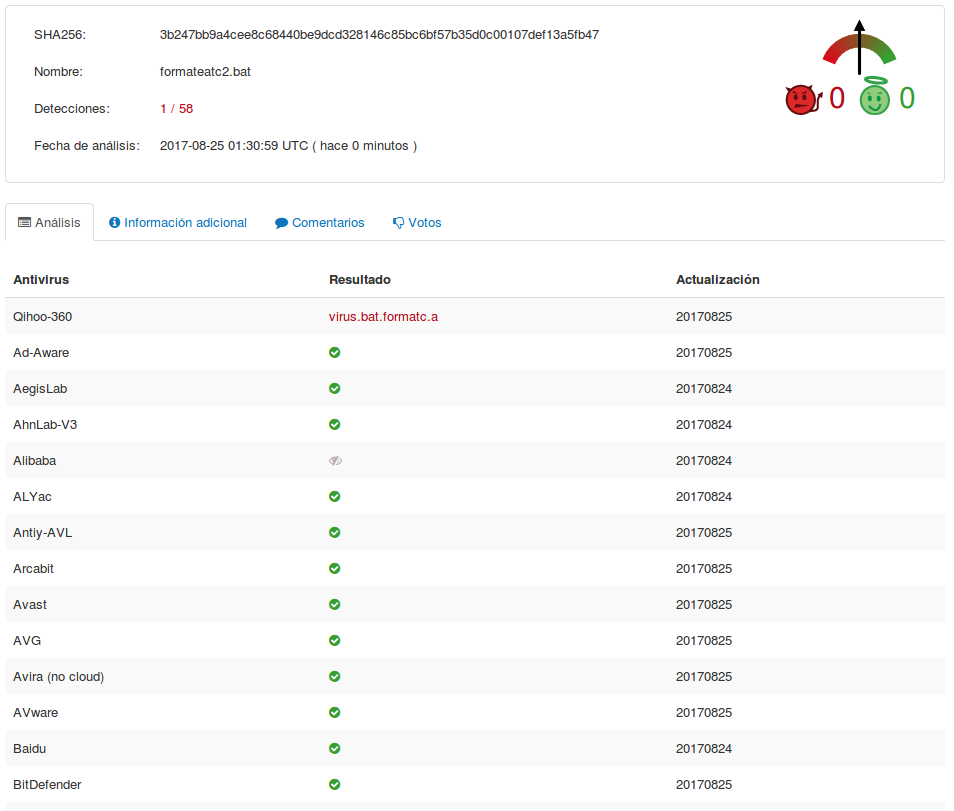

Puede que esté equivocado en todo esto, como he dicho no soy un experto en AV. Para comprobar si son detectados, he creado dos .bat y los he subido a virustotal (cositas serias no las subáis aquí eh! xD el primero simplemente con un format c:\ y el ratio de detección a sido 13/58. Esto quiero decir que lo tienen en sus BBDD como virus, con el nombre que podéis ver en la captura. Aunque menos BitDefender el resto no eran muy conocidos, es un ratio alto para mi gusto. He creado un nuevo .bat, añadiendo únicamente dos lineas, un MKDIR, un CD y luego el FORMAT. ¿Detección? 1/58, con lo que me doy por satisfecho. Creo que con esta pequeña prueba se puede ver que los AV no "leen" el script, simplemente miran si se encuentra en su BBDD para comprobar si es un virus o no.

aqui hay otra cosa, como que antivirus total, esta mas basado en firmas, no hace un scaneo con heuristica, por que hoy en dia la gran mayoria de av's no estan basados solo en firmas, si no en sistemas de IDS, si haces llamadas a apis o importas ekis cantidad de apis te lo va a detectar, el 360 lo detecto por que el format c:\ esta en una blacklist de cadenas, o lo que es lo mismo firmas, pero si por ejemplo lo haces correr en un sistema con bitdefender o kasperky, te lo va a frenar al momento de llamarlo, por que entras en un coportamiento generico, eso es otra cosa, el ocupar cosas como metasploit para disfrazar un bicho solo te haria un salto por scan time y no por runtime :p, de echo la mejor manera de saltarte el AV que sea es comiendo muchos ciclos de reloj antes de ejecutar el payload, ya que los av's no solo van por firmas, tambien estan funcionando con emuladores y IDS, que se basan en el comportamiento de api hooks :p

.

. para escanear y andar

para escanear y andar asi como tu

asi como tu