Título: Un Redirect en Facebook para hacer Phishing a Facebook

Publicado por: Stiuvert en Enero 09, 2014, 07:18:45 PM

Publicado por: Stiuvert en Enero 09, 2014, 07:18:45 PM

A través de Twitter pude ver un mensaje de Jonathan Funes (@xfunex (http://twitter.com/xfunex)) que aludía a un No-Bug de Facebook. Es decir, a algo que él consideraba un bug pero que tras haber contactado con el equipo de seguridad de la red social por excelencia, le habían dicho que eso no era un bug, algo similar a lo que le pasó a otro investigador de seguridad con una "característica" que le permitió cambiar un estado del propio Mark Zuckerberg (http://www.elladodelmal.com/2013/08/in-your-facebook-investigador-explota.html).

Como me interesaba el tema le pedí más información, y me pasó una pequeña explicación en vídeo que os paso describir. En este caso se trata de algo bastante sencillo de reproducir, así que puedes probarlo tú mismo con tu cuenta de Facebook. La idea es aprovechar un Open-Redirect de Facebook para hacer un ataque de Phishing bastante convincente a la propia Facebook.

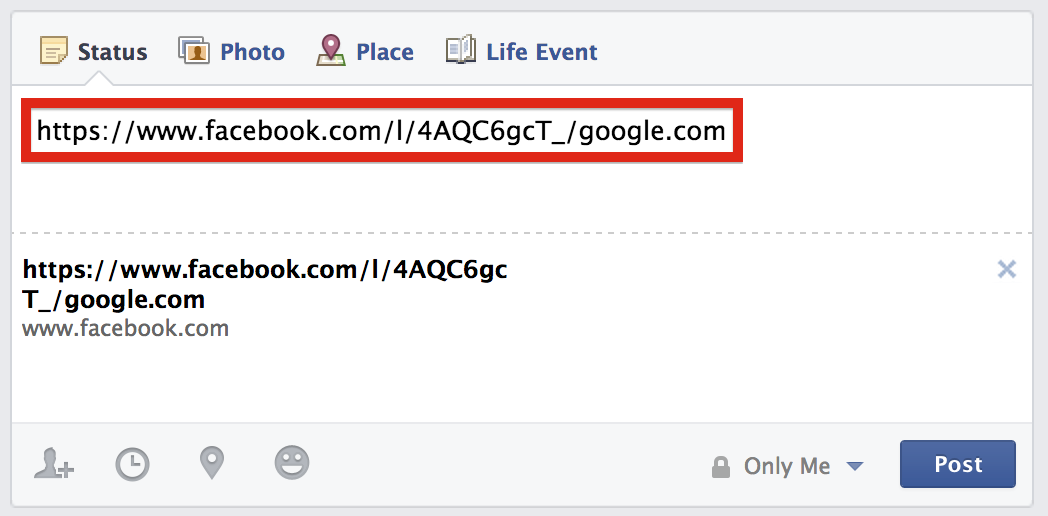

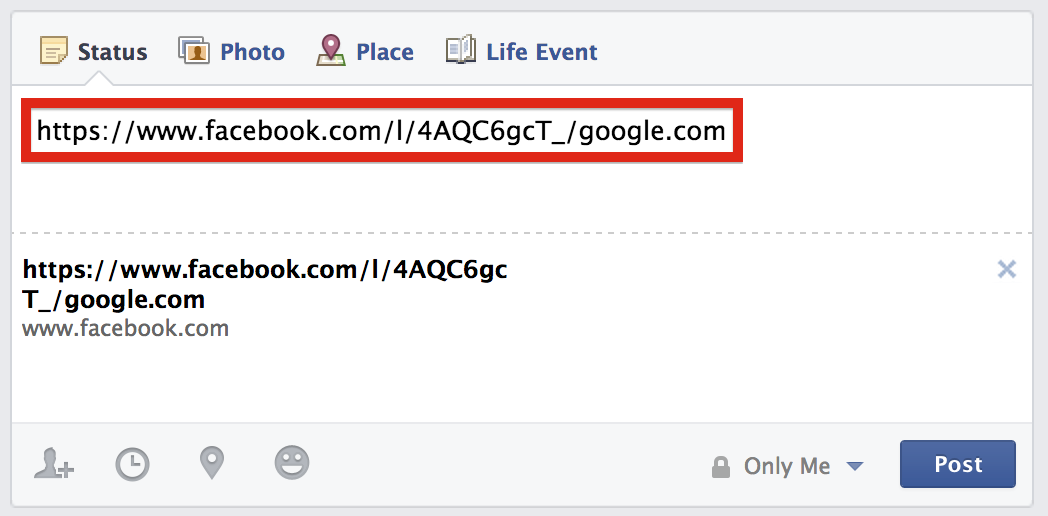

Paso 1: Créate una mensaje privado que solo puedas ver tú con un enlace a cualquier web que quieras usando el enlace al link de redirección que puedes ver en la imagen. Lo único que necesitas es poner la dirección al final de la URL. En este caso, cuando alguien haga clic en ese enlace irá a la página de Google.com

(http://3.bp.blogspot.com/-C9c_TYIRLBc/UsxnI7tmK8I/AAAAAAAASs4/vb5zwN5Qjr0/s1600/Facebook_Phishing_1.png"%20imageanchor=1)

(http://3.bp.blogspot.com/-C9c_TYIRLBc/UsxnI7tmK8I/AAAAAAAASs4/vb5zwN5Qjr0/s1600/Facebook_Phishing_1.png"%20imageanchor=1)

Figura 1: Creando un estado que publique el link de redirección a Google.

El dominio del enlace de publicación aparece como www.facebook.com

Como se puede ver, automáticamente aparece que el dominio al que apunta ese enlace es a www.facebook.com, pero realmente es un hiperenlace que lleva a Google.com sin mostrar ningún mensaje de alerta.

Paso 2: Edita el título de la web para poner algo significativo, en este caso yo no me he complicado y he puesto que es un enlace de www.facebook.com, para que coincida con el dominio de publicación del enlace que Facebook creó antes.

(http://2.bp.blogspot.com/-Oxf4FMfX0_M/UsxnIesZu-I/AAAAAAAAStA/vRNfX7OxXfw/s1600/Facebook_Phishing_2.png"%20imageanchor=1)

(http://2.bp.blogspot.com/-Oxf4FMfX0_M/UsxnIesZu-I/AAAAAAAAStA/vRNfX7OxXfw/s1600/Facebook_Phishing_2.png"%20imageanchor=1)

Figura 2: Cambiando el título del enlace publicado

Paso 3: Borra el enlace original y pon textos sugerentes que inciten a los que lo vean a pulsar sobre él. Aquí llega la parte de ingeniería social necesaria para conseguir el call-to-action de las personas que lo vean.

(http://3.bp.blogspot.com/-pbLkMg2u7mM/UsxnJC3u9qI/AAAAAAAAStI/cbsOnJuI_kA/s1600/Facebook_Phishing_3.png"%20imageanchor=1)

(http://3.bp.blogspot.com/-pbLkMg2u7mM/UsxnJC3u9qI/AAAAAAAAStI/cbsOnJuI_kA/s1600/Facebook_Phishing_3.png"%20imageanchor=1)

Figura 3: Poniendo textos sugerentes en la publicación del phishing

Paso 4: Publica el estado. Como se puede ver, queda bastante aparente y parece que es un enlace a una web de Facebook.

(http://2.bp.blogspot.com/-MbLvoMSWW8g/UsxnKLA1AKI/AAAAAAAAStQ/Vq6NWvTKX-A/s1600/Facebook_Phishing_4.png"%20imageanchor=1)

(http://2.bp.blogspot.com/-MbLvoMSWW8g/UsxnKLA1AKI/AAAAAAAAStQ/Vq6NWvTKX-A/s1600/Facebook_Phishing_4.png"%20imageanchor=1)

Figura 4: El enlace publicado parece una página de Facebook

Paso 5: Sin embargo, como se puede ver en el enlace, el hipervínculo es a Google.com y navegará a esa dirección sin mostrar ninguna alerta.

(http://1.bp.blogspot.com/-J5UAIur8oE8/UsxnL0MjbYI/AAAAAAAAStY/By3_5l4xPTY/s1600/Facebook_Phishing_5.png"%20imageanchor=1)

(http://1.bp.blogspot.com/-J5UAIur8oE8/UsxnL0MjbYI/AAAAAAAAStY/By3_5l4xPTY/s1600/Facebook_Phishing_5.png"%20imageanchor=1)

Figura 5: El enlace llevará a Google.com sin dar ninguna alerta

En este ejemplo yo he utilizado un destino que llama mucho la atención, como es Google.com, pero si alguien quisiera hacer un ataque dirigido a uno de sus seguidores podría elegir un dominio en el que se simulara la página de Facebook y pidiera el usuario y la contraseña de Facebook para robársela.

En el vídeo de la demostración, Jonathan Funes usa un BeeF para infectar con un JavaScript malicioso la sesión del usuario - algo similar a lo que hicimos con la JavaScript Botnet (http://www.elladodelmal.com/2012/03/owning-bad-guys-mafia-with-javascript.html) -, pero lo más recomendable sería utilizar SET con Metasploit (http://0xword.com/es/libros/30-libro-metasploit-pentester.html) para conseguir un efecto de Phishing perfecto que pudiera ponerse en cualquier dominio o subdominio que pueda engañar a la víctima.

Figura 6: Explotación del Open-Redirection en Facebook

Ten cuidado con estas cosas, porque parece que de momento Facebook no piensa corregir o añadir alguna protección extra a esta característica de compartición de enlaces y uso del Open-Redirect que tienen implementado, así que atento para no caer en esquemas de phishing porque te hayas fiado en el dominio de publicación del enlace.

Saludos Malignos!

Fuente: elladodelmal.com

Como me interesaba el tema le pedí más información, y me pasó una pequeña explicación en vídeo que os paso describir. En este caso se trata de algo bastante sencillo de reproducir, así que puedes probarlo tú mismo con tu cuenta de Facebook. La idea es aprovechar un Open-Redirect de Facebook para hacer un ataque de Phishing bastante convincente a la propia Facebook.

Paso 1: Créate una mensaje privado que solo puedas ver tú con un enlace a cualquier web que quieras usando el enlace al link de redirección que puedes ver en la imagen. Lo único que necesitas es poner la dirección al final de la URL. En este caso, cuando alguien haga clic en ese enlace irá a la página de Google.com

(http://3.bp.blogspot.com/-C9c_TYIRLBc/UsxnI7tmK8I/AAAAAAAASs4/vb5zwN5Qjr0/s1600/Facebook_Phishing_1.png"%20imageanchor=1)

(http://3.bp.blogspot.com/-C9c_TYIRLBc/UsxnI7tmK8I/AAAAAAAASs4/vb5zwN5Qjr0/s1600/Facebook_Phishing_1.png"%20imageanchor=1) Figura 1: Creando un estado que publique el link de redirección a Google.

El dominio del enlace de publicación aparece como www.facebook.com

Como se puede ver, automáticamente aparece que el dominio al que apunta ese enlace es a www.facebook.com, pero realmente es un hiperenlace que lleva a Google.com sin mostrar ningún mensaje de alerta.

Paso 2: Edita el título de la web para poner algo significativo, en este caso yo no me he complicado y he puesto que es un enlace de www.facebook.com, para que coincida con el dominio de publicación del enlace que Facebook creó antes.

(http://2.bp.blogspot.com/-Oxf4FMfX0_M/UsxnIesZu-I/AAAAAAAAStA/vRNfX7OxXfw/s1600/Facebook_Phishing_2.png"%20imageanchor=1)

(http://2.bp.blogspot.com/-Oxf4FMfX0_M/UsxnIesZu-I/AAAAAAAAStA/vRNfX7OxXfw/s1600/Facebook_Phishing_2.png"%20imageanchor=1) Figura 2: Cambiando el título del enlace publicado

Paso 3: Borra el enlace original y pon textos sugerentes que inciten a los que lo vean a pulsar sobre él. Aquí llega la parte de ingeniería social necesaria para conseguir el call-to-action de las personas que lo vean.

(http://3.bp.blogspot.com/-pbLkMg2u7mM/UsxnJC3u9qI/AAAAAAAAStI/cbsOnJuI_kA/s1600/Facebook_Phishing_3.png"%20imageanchor=1)

(http://3.bp.blogspot.com/-pbLkMg2u7mM/UsxnJC3u9qI/AAAAAAAAStI/cbsOnJuI_kA/s1600/Facebook_Phishing_3.png"%20imageanchor=1) Figura 3: Poniendo textos sugerentes en la publicación del phishing

Paso 4: Publica el estado. Como se puede ver, queda bastante aparente y parece que es un enlace a una web de Facebook.

(http://2.bp.blogspot.com/-MbLvoMSWW8g/UsxnKLA1AKI/AAAAAAAAStQ/Vq6NWvTKX-A/s1600/Facebook_Phishing_4.png"%20imageanchor=1)

(http://2.bp.blogspot.com/-MbLvoMSWW8g/UsxnKLA1AKI/AAAAAAAAStQ/Vq6NWvTKX-A/s1600/Facebook_Phishing_4.png"%20imageanchor=1) Figura 4: El enlace publicado parece una página de Facebook

Paso 5: Sin embargo, como se puede ver en el enlace, el hipervínculo es a Google.com y navegará a esa dirección sin mostrar ninguna alerta.

(http://1.bp.blogspot.com/-J5UAIur8oE8/UsxnL0MjbYI/AAAAAAAAStY/By3_5l4xPTY/s1600/Facebook_Phishing_5.png"%20imageanchor=1)

(http://1.bp.blogspot.com/-J5UAIur8oE8/UsxnL0MjbYI/AAAAAAAAStY/By3_5l4xPTY/s1600/Facebook_Phishing_5.png"%20imageanchor=1) Figura 5: El enlace llevará a Google.com sin dar ninguna alerta

En este ejemplo yo he utilizado un destino que llama mucho la atención, como es Google.com, pero si alguien quisiera hacer un ataque dirigido a uno de sus seguidores podría elegir un dominio en el que se simulara la página de Facebook y pidiera el usuario y la contraseña de Facebook para robársela.

En el vídeo de la demostración, Jonathan Funes usa un BeeF para infectar con un JavaScript malicioso la sesión del usuario - algo similar a lo que hicimos con la JavaScript Botnet (http://www.elladodelmal.com/2012/03/owning-bad-guys-mafia-with-javascript.html) -, pero lo más recomendable sería utilizar SET con Metasploit (http://0xword.com/es/libros/30-libro-metasploit-pentester.html) para conseguir un efecto de Phishing perfecto que pudiera ponerse en cualquier dominio o subdominio que pueda engañar a la víctima.

Figura 6: Explotación del Open-Redirection en Facebook

Ten cuidado con estas cosas, porque parece que de momento Facebook no piensa corregir o añadir alguna protección extra a esta característica de compartición de enlaces y uso del Open-Redirect que tienen implementado, así que atento para no caer en esquemas de phishing porque te hayas fiado en el dominio de publicación del enlace.

Saludos Malignos!

Fuente: elladodelmal.com

Título: Re:Un Redirect en Facebook para hacer Phishing a Facebook

Publicado por: Bladeyer en Enero 09, 2014, 07:48:15 PM

Publicado por: Bladeyer en Enero 09, 2014, 07:48:15 PM

Está increible! muy buen aporte Stiuvert :D

Título: Re:Un Redirect en Facebook para hacer Phishing a Facebook

Publicado por: WhiZ en Enero 09, 2014, 08:38:16 PM

Publicado por: WhiZ en Enero 09, 2014, 08:38:16 PM

Excelente! Realmente increíble la actitud de estos tipos.

Esperemos que tomen cartas en el asunto y que reconozcan de una vez estos grandes agujeros de seguridad.

Saludos!

WhiZ

Esperemos que tomen cartas en el asunto y que reconozcan de una vez estos grandes agujeros de seguridad.

Saludos!

WhiZ

Título: Re:Un Redirect en Facebook para hacer Phishing a Facebook

Publicado por: Kodeinfect en Enero 09, 2014, 10:12:01 PM

Publicado por: Kodeinfect en Enero 09, 2014, 10:12:01 PM

Vamos, que la noche es larga y no tengo nada que hacer.

Hora de ejercitar un poco con esto, excelente aporte ;)

Hora de ejercitar un poco con esto, excelente aporte ;)

Título: Re:Un Redirect en Facebook para hacer Phishing a Facebook

Publicado por: Snifer en Enero 09, 2014, 11:46:26 PM

Publicado por: Snifer en Enero 09, 2014, 11:46:26 PM

Lastima que sale en el ladodelmal y recién le dan bola cuando esto andaba ya desde principios de año U_U

Regards,

Snifer

Regards,

Snifer