hola , tengo un problema con la virtual box, av er si me podeis ayudar, quiero montar un laboratorio con windows xp sp3, bugtraq y backtrack, las tres en NAT, y dentro del mismo rango de ips que me guio por la que me da backtrack 10.0.2.15, 10.0.2.20 y 10.0.2.30 y cuando hago ping entre ellas no se ven, o bine me dice o bien host inalcanzable o bien que se pierden los paquetes, me podriaus decir como lo tengo que hacer para que se vean entre ellas? gracias saludos

Esta sección te permite ver todos los mensajes escritos por este usuario. Ten en cuenta que sólo puedes ver los mensajes escritos en zonas a las que tienes acceso en este momento.

Páginas1

#2

Dudas y pedidos generales / [SOLUCIONADO] ¿Como instalar virtual box en Red Hat?

Enero 29, 2014, 06:08:49 PM

hola, estoy muy verde con el tema de red hat, y me gustaria que me indicaran como instalar en red hat la virtual box, o si existe algun manual. Gracias, saludos

#3

Seguridad / SecurityKiss

Febrero 11, 2013, 01:47:00 AM

Asegura tu conexión a Internet con SecurityKISS Tunnel.

Somos un proveedor VPN líder para proteger la privacidad, garantizar anonimato y evitar limitaciones de Internet

Descargar: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Web: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Os la recomiendo, la he probado y va genial, rapida y muy anonima, la pena es el limite al ser la version gratuita peor tienes de sobra por dia, saludos

Somos un proveedor VPN líder para proteger la privacidad, garantizar anonimato y evitar limitaciones de Internet

Descargar: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Web: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Os la recomiendo, la he probado y va genial, rapida y muy anonima, la pena es el limite al ser la version gratuita peor tienes de sobra por dia, saludos

#4

Dudas y pedidos generales / [SOLUCIONADO] Como fortificar un CMS de joomla?

Diciembre 19, 2012, 10:33:33 AM

Hola compañeros, necesito que me ayudeis y orienteis en como securizar un CMS joomla tanto a nivel software como hardware, es para una web que manejare datos muy sensibles y la seguridad deber ser excepcional. Saludos y gracias

#5

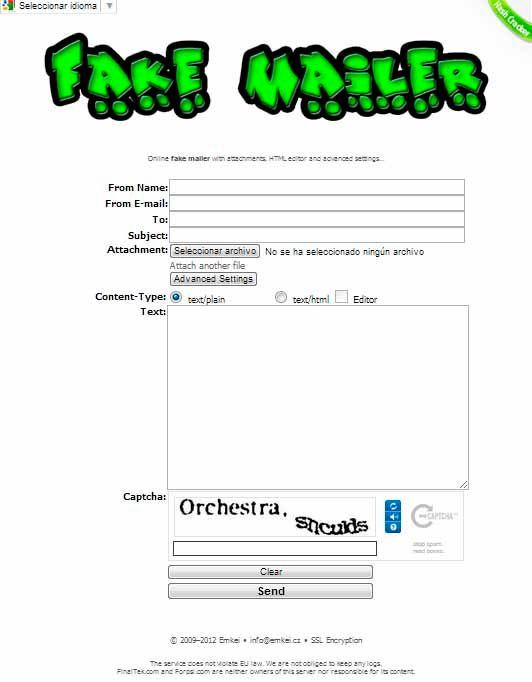

Hacking / Enviar mail anonimos y fakes

Diciembre 03, 2012, 06:41:00 PM

No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Genial web para mandar mails anonimos y falsos, llegan a la bandeja de entrada y encima con la posibilidad de adjuntar archivos, ademas de un editor.

Que lo disfruteis, saludos

#6

Dudas y pedidos generales / [SOLUCIONADO] USB capados

Noviembre 22, 2012, 01:28:04 PM

hola compañeros, alguien sabe como entrar en un pc que tiene los puertos usb capados y el cd/dvd igual? gracias

#7

Dudas y pedidos generales / [SOLUCIONADO] Software para virtualizar la administracion de servidores

Noviembre 15, 2012, 05:51:44 PM

Hola a todos, ¿Que software utilzais para la virtualizacion de servidores o recomendais usar? Gracias

#8

Seguridad / Manuales de Penetration Testing y Network Analyzer

Octubre 30, 2012, 10:29:35 AM

Coleccion de manuales de las principales herramientas usadas en los test de penetracion y analisis de red, en concreto son:

- Cain & Abel V.2.5 - Password Cracking Via ARP Cache Poisoning Attacks v.1

- EtterCap - ARP Spoofing and Beyond (A short tutorial)

- Metasploit - The Penetration Tester´s Guide

- Nessus 5.0 User Guide (July 24, 2012 Revision 14)

- Social-Engineer Toolkit (SET) User Manual for version 3.5

- Wireshark User´s Guide for version 1.9

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Que lo disfruteis, saludos

- Cain & Abel V.2.5 - Password Cracking Via ARP Cache Poisoning Attacks v.1

- EtterCap - ARP Spoofing and Beyond (A short tutorial)

- Metasploit - The Penetration Tester´s Guide

- Nessus 5.0 User Guide (July 24, 2012 Revision 14)

- Social-Engineer Toolkit (SET) User Manual for version 3.5

- Wireshark User´s Guide for version 1.9

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Que lo disfruteis, saludos

#9

Análisis y desarrollo de malwares / Coleccion de Herramientas de DOS-DDOS

Octubre 12, 2012, 12:39:05 PM

Cansado de ver como se intenta engañar a la gente con herramientas que en solitario no sirven nada mas que para generar trafico y poderlo analizar con sniffers del tipo Cain y Abel y Wireshark, me he decidido a poner la mayoria de las que pululan por ahi infectadas con troyanos y anunciadas como la panacea de "tumbar" webs, pero limpias para que cada cual saque sus propias conclusiones.

No me hago responsable del mal uso que se hagan de las mismas, estan todas bajadas de sus webs oficiales, probadas por mi, algunas mas potentes que otras... que lo disfruteis.

Coleccion de herramientas DOS-DDOS

Anonymous-DoS

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Anonymous-DoS es un programa que realiza ataques http flood, escrito en hta y javascript, diseñado para ser ligero, portable y con la posibilidad de ser subido a stios webs, realizando inundaciones de conexiones http hasta llegar a bloquear el servidor produciendo una DOS.

Caracteristicas:

- powerful HTTP denial of service attack

- perfect for testing web servers

- anonymous dedicated

- multi platform

Java LOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

JavaLOIC es un programa similiar al mitico LOIC escrito totalmente en java y dedicado al testeo de redes y webs.

XOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

XOIC es un poco mas potente que LOIC, y realiza ataques DOS testeado en win7 y win8, tiene tres modos de ataque:

-Test Mode

-Normal DoS attack mode (No request counter and TCP HTTP UDP ICMP message because of performance )

-DoS attack with a TCP/HTTP/UDP/ICMP Message

Caracteristicas:

- Normal DoS attack mode. (TCP/HTTP/UDP/ICMP)

- Testmode will show you how many seconds you Computer needs for 10000 requests.

- DoS attack with a TCP/HTTP/UDP/ICMP message

Hive Mind LOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Hive Mind LOIC es una versión del Low Ordbit Ion Cannon de Praetox, adaptada para el control centralizado por NewEraCracker,y a la que se añadio el RSS de control (como a través de Twitter).

Caracteristicas:

- Stress test your servers against a DDoS attack

- Control your bots via an IRC channel or an RSS server

- Minimize the application to systray

LOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Es el proyecto original de Praetox, ultima version en la que se corrigen varios bugs, su autor hace la siguiente declaracion, que logicamente comparto:

DISCLAIMER: USE ON YOUR OWN RISK. THIS SOFTWARE IS PROVIDED BY THE COPYRIGHT HOLDER OR CONTRIBUTORS "AS IS" AND ANY EXPRESS OR IMPLIED WARRANTIES, INCLUDING, BUT NOT LIMITED TO, THE IMPLIED WARRANTIES OF MERCHANTABILITY AND FITNESS FOR A PARTICULAR PURPOSE ARE DISCLAIMED. IN NO EVENT SHALL THE COPYRIGHT HOLDER OR CONTRIBUTORS BE LIABLE FOR ANY DIRECT, INDIRECT, INCIDENTAL, SPECIAL, EXEMPLARY, OR CONSEQUENTIAL DAMAGES

Loiq

LOIQ es una version del clasico LOIC pero usando el Qt4/C++ en vez del lenguaje original: C#/.Net a fin de facilitar su uso en sistemas linux bajo GNU GPL 3 o supeior.

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Website: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

DDOSIM - Layer 7 DDoS Simulator

DDOSIM simula el uso de varios hosts zombies con diferentes ips aleatorias a fin de crear conexiones TCP completas con el server objetivo a fin d eprobar su seguridad HTTP.

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Mas informacion: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Caracteristicas:

- Application layer DDOS attacks

- TCP based attacks

- Several zombies simulation

- Random source IP addresses

PyLoris

PyLoris es una excelente herramienta a base de scripts con el fin de testear la seguridad y vulnerabilidad de un servidor realizando un exhaustivo ataque DoS, PyLoris puede utilizar SOCKS proxies y conexiones SSL, y atacar diferentes protocolos: HTTP, FTP, SMTP, IMAP, y Telnet.

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Website: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Caracteristicas:

- Tkinter GUI

- Scripting API

- Anonymity

- TOR Proxying

- SOCKS Proxying

Para los ms inquietos, aqui subo todas las herramientas juntas: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Espero que lo disfruteis, saludos

No me hago responsable del mal uso que se hagan de las mismas, estan todas bajadas de sus webs oficiales, probadas por mi, algunas mas potentes que otras... que lo disfruteis.

Coleccion de herramientas DOS-DDOS

Anonymous-DoS

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Anonymous-DoS es un programa que realiza ataques http flood, escrito en hta y javascript, diseñado para ser ligero, portable y con la posibilidad de ser subido a stios webs, realizando inundaciones de conexiones http hasta llegar a bloquear el servidor produciendo una DOS.

Caracteristicas:

- powerful HTTP denial of service attack

- perfect for testing web servers

- anonymous dedicated

- multi platform

Java LOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

JavaLOIC es un programa similiar al mitico LOIC escrito totalmente en java y dedicado al testeo de redes y webs.

XOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

XOIC es un poco mas potente que LOIC, y realiza ataques DOS testeado en win7 y win8, tiene tres modos de ataque:

-Test Mode

-Normal DoS attack mode (No request counter and TCP HTTP UDP ICMP message because of performance )

-DoS attack with a TCP/HTTP/UDP/ICMP Message

Caracteristicas:

- Normal DoS attack mode. (TCP/HTTP/UDP/ICMP)

- Testmode will show you how many seconds you Computer needs for 10000 requests.

- DoS attack with a TCP/HTTP/UDP/ICMP message

Hive Mind LOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Hive Mind LOIC es una versión del Low Ordbit Ion Cannon de Praetox, adaptada para el control centralizado por NewEraCracker,y a la que se añadio el RSS de control (como a través de Twitter).

Caracteristicas:

- Stress test your servers against a DDoS attack

- Control your bots via an IRC channel or an RSS server

- Minimize the application to systray

LOIC

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Es el proyecto original de Praetox, ultima version en la que se corrigen varios bugs, su autor hace la siguiente declaracion, que logicamente comparto:

DISCLAIMER: USE ON YOUR OWN RISK. THIS SOFTWARE IS PROVIDED BY THE COPYRIGHT HOLDER OR CONTRIBUTORS "AS IS" AND ANY EXPRESS OR IMPLIED WARRANTIES, INCLUDING, BUT NOT LIMITED TO, THE IMPLIED WARRANTIES OF MERCHANTABILITY AND FITNESS FOR A PARTICULAR PURPOSE ARE DISCLAIMED. IN NO EVENT SHALL THE COPYRIGHT HOLDER OR CONTRIBUTORS BE LIABLE FOR ANY DIRECT, INDIRECT, INCIDENTAL, SPECIAL, EXEMPLARY, OR CONSEQUENTIAL DAMAGES

Loiq

LOIQ es una version del clasico LOIC pero usando el Qt4/C++ en vez del lenguaje original: C#/.Net a fin de facilitar su uso en sistemas linux bajo GNU GPL 3 o supeior.

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Website: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

DDOSIM - Layer 7 DDoS Simulator

DDOSIM simula el uso de varios hosts zombies con diferentes ips aleatorias a fin de crear conexiones TCP completas con el server objetivo a fin d eprobar su seguridad HTTP.

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Mas informacion: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Caracteristicas:

- Application layer DDOS attacks

- TCP based attacks

- Several zombies simulation

- Random source IP addresses

PyLoris

PyLoris es una excelente herramienta a base de scripts con el fin de testear la seguridad y vulnerabilidad de un servidor realizando un exhaustivo ataque DoS, PyLoris puede utilizar SOCKS proxies y conexiones SSL, y atacar diferentes protocolos: HTTP, FTP, SMTP, IMAP, y Telnet.

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Website: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Caracteristicas:

- Tkinter GUI

- Scripting API

- Anonymity

- TOR Proxying

- SOCKS Proxying

Para los ms inquietos, aqui subo todas las herramientas juntas: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Espero que lo disfruteis, saludos

#10

Seguridad Wireless / Backtrack Codename WHYDAH Live Distribution

Octubre 12, 2012, 08:27:30 AM

BACKTRACK codename whydah

BACKTRACK codename whydah es una distro ligera basada en BT3 y en Slax, enfocada al analisis y penetracion wireless principalmente, se han optimizado aspectos como la deteccion automatica de hardware, mayor soporte de tarjetas graficas y de sonido y soporta la mayoria de drivers SCSI y dispositivos USB.

Sitio web para mas info: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Descarga: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

#11

Dudas y pedidos generales / [SOLUCIONADO] Esto que es?

Septiembre 24, 2012, 03:41:58 PM

Al instalar el cybergate 1.0.75 y probarlo en local y remoto he detectado lo siguiente:

Apparece otra ip? esta infectado? pues me lo baje de aqui...

Saludos

Apparece otra ip? esta infectado? pues me lo baje de aqui...

Saludos

#12

Dudas y pedidos generales / Problema con el Bifrost en Win7 y no-ip

Mayo 01, 2011, 08:16:13 PM

Hola compañeros, tengo un problema con el bifrost 1.2d privado, abro los puertos en el router y en el firewall de win7, configuro el bifrost segun la configuracion basica de cuaquiera de los manuales de Antrax que circulan por ahi, abro el noip duc v.3.0.4 y no me conecta ni en red ni en localhost.

No se a que se puede deber, el status del no ip me tilda las tres en verde, y tengo sin desmarcar estas casillas:

A ver si alguien me echa una mano, saludos y gracias

No se a que se puede deber, el status del no ip me tilda las tres en verde, y tengo sin desmarcar estas casillas:

A ver si alguien me echa una mano, saludos y gracias

#13

Seguridad Wireless / Tutorial Beini 1.2.1 para Auditar Redes WEP con Feeding Bottle

Febrero 26, 2011, 07:55:03 PM

TUTORIAL BEINI 1.2.1 PARA AUDITAR REDES WEP con FEEDING BOTTLE por baron.power

Continuando con la serie de minitutoriales sobre Beini 1.2.1, esta vez le toca el turno a la herramienta Feeding Bottle.

Beini (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) es un sistema basado en Tiny Core Linux, para auditar el nivel de seguridad de las redes wireless, para ello usaremos dos de las aplicaciones básicas de las que se compone: Feedingbottle y Minidwep-gtk, basadas como no, en la suite aircrack-ng.

Nota: Este tutorial tiene solo uso educativo, úsalo como testeador de la seguridad de tu propio AP, no me hago responsable del uso indebido del mismo.

Despues de descargar e instalar o ejecutar el programa, nos aparecerá la pantalla inicial del mismo. Ahora realizaremos los siguientes pasos:

1.- Click en el icono del biberon, se nos abrira una ventana en las que se nos advierte de que no crackeemos otra red que no sea la nuestra.

2.- Aceptamos, click en yes, y se nos abrira una ventana en la que nos pide que seleccionemos nuestra tarjeta de red, simplemente, tildando el cuadradito de la derecha, a los pocos segundos, nos saldra un mensaje en la propia ventana, diciendonos que la tarjeta seleccionada ha sido puesta en modo monitor.

3.- Una vez puesta la tarjeta en modo monitor, click en next

4.- Se nos abrira una ventana en la que se nos pide que clickeemos en el boton scan, para escanear las APs a nuestro alcance, asimismo se nos ofrecen datos sobre los clientes, dejar la configuracion que viene por defecto. Click en scan.

5.- Una vez escaneados los Aps, apareceran en la ventana superior, clickeamos sobre el que vayamos a auditar, se sombreara y click en next.

6.- Se abrira una ventana en la que nos muestra informacion sobre el Ap seleccionado, parametros de nuestra red y del ataque configurado por defecto, click en advanced mode se nos abre una ventana parecida a la anterior que nos permite configurar determinados aspectos de los ataques y capturas, tildamos la casilla al lado de capture y la de Auto run.

7.- Se nos abrira una nueva ventana, el airodump-ng, que se usa para capturar paquetes wireless con el fin de acumular IVs (vectores de inicializacion) afin de usarlos con el aircrack-ng para lograr la clave wep.

8.- Ahora tenemos dos opciones, click en fake Auth (by Force) o click en fake Auth (-1), en la primera se nos abre una ventana, click primero en Access to information, y luego en start, empezara a intentar conectarse con el Ap; y la segunda opcion que simplemente envia la autenticacion del protocolo OPN (abierto) que es el que nos interesa, recomiendo usar esta opcion, porque la asociacion es casi inmediata (Ack).

9.- Ahora clickeamos en uno de los ataques que viene por defecto recogidos: Interactive 0841, ARP Replay, ChopChop... yo recomiendo el Interactive 0841, porque en seguida se logran datas, en mi caso 30.000 en apenas tres minutos

10.- Cuando tengamos datas hacemos click en el boton de start crack, se nos abrira una ventana del aircrack-ng en la que cada 5000 IVs probara las pass hasta que de con ella, ¿cuando? una vez que haya capturado suficientes paquetes encriptados con airodump-ng, que realiza varios tipos de ataques combinando entre ataques por estadistica con ataques de fuerza bruta.

11.- El programa de forma automatica ira probando claves hasta que de con la correcta y entonces la mostrara en la propia ventana tanto en hexadecimal como en ascii.

Conclusiones personales:

Intuitiva y muy efectiva interfaz que en apenas 5 minutos ha auditado una WEP.

Descarga del tutorial en pdf: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Para mas información sobre las pantallas y comandos visitar la web del programa y la de aircrack-ng.

Nota: Pueden copiar y reproducir este minitutorial siempre que se respeten su contenido y los creditos y se cite al autor del mismo y la web de donde procede (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

Dedicado a B1g4rd4 por que cuatro ojos ven mas que dos...

Gracias. Espero les haya sido de utilidad, saludos

Continuando con la serie de minitutoriales sobre Beini 1.2.1, esta vez le toca el turno a la herramienta Feeding Bottle.

Beini (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) es un sistema basado en Tiny Core Linux, para auditar el nivel de seguridad de las redes wireless, para ello usaremos dos de las aplicaciones básicas de las que se compone: Feedingbottle y Minidwep-gtk, basadas como no, en la suite aircrack-ng.

Nota: Este tutorial tiene solo uso educativo, úsalo como testeador de la seguridad de tu propio AP, no me hago responsable del uso indebido del mismo.

Despues de descargar e instalar o ejecutar el programa, nos aparecerá la pantalla inicial del mismo. Ahora realizaremos los siguientes pasos:

1.- Click en el icono del biberon, se nos abrira una ventana en las que se nos advierte de que no crackeemos otra red que no sea la nuestra.

2.- Aceptamos, click en yes, y se nos abrira una ventana en la que nos pide que seleccionemos nuestra tarjeta de red, simplemente, tildando el cuadradito de la derecha, a los pocos segundos, nos saldra un mensaje en la propia ventana, diciendonos que la tarjeta seleccionada ha sido puesta en modo monitor.

3.- Una vez puesta la tarjeta en modo monitor, click en next

4.- Se nos abrira una ventana en la que se nos pide que clickeemos en el boton scan, para escanear las APs a nuestro alcance, asimismo se nos ofrecen datos sobre los clientes, dejar la configuracion que viene por defecto. Click en scan.

5.- Una vez escaneados los Aps, apareceran en la ventana superior, clickeamos sobre el que vayamos a auditar, se sombreara y click en next.

6.- Se abrira una ventana en la que nos muestra informacion sobre el Ap seleccionado, parametros de nuestra red y del ataque configurado por defecto, click en advanced mode se nos abre una ventana parecida a la anterior que nos permite configurar determinados aspectos de los ataques y capturas, tildamos la casilla al lado de capture y la de Auto run.

7.- Se nos abrira una nueva ventana, el airodump-ng, que se usa para capturar paquetes wireless con el fin de acumular IVs (vectores de inicializacion) afin de usarlos con el aircrack-ng para lograr la clave wep.

8.- Ahora tenemos dos opciones, click en fake Auth (by Force) o click en fake Auth (-1), en la primera se nos abre una ventana, click primero en Access to information, y luego en start, empezara a intentar conectarse con el Ap; y la segunda opcion que simplemente envia la autenticacion del protocolo OPN (abierto) que es el que nos interesa, recomiendo usar esta opcion, porque la asociacion es casi inmediata (Ack).

9.- Ahora clickeamos en uno de los ataques que viene por defecto recogidos: Interactive 0841, ARP Replay, ChopChop... yo recomiendo el Interactive 0841, porque en seguida se logran datas, en mi caso 30.000 en apenas tres minutos

10.- Cuando tengamos datas hacemos click en el boton de start crack, se nos abrira una ventana del aircrack-ng en la que cada 5000 IVs probara las pass hasta que de con ella, ¿cuando? una vez que haya capturado suficientes paquetes encriptados con airodump-ng, que realiza varios tipos de ataques combinando entre ataques por estadistica con ataques de fuerza bruta.

11.- El programa de forma automatica ira probando claves hasta que de con la correcta y entonces la mostrara en la propia ventana tanto en hexadecimal como en ascii.

Conclusiones personales:

Intuitiva y muy efectiva interfaz que en apenas 5 minutos ha auditado una WEP.

Descarga del tutorial en pdf: No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Para mas información sobre las pantallas y comandos visitar la web del programa y la de aircrack-ng.

Nota: Pueden copiar y reproducir este minitutorial siempre que se respeten su contenido y los creditos y se cite al autor del mismo y la web de donde procede (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

Dedicado a B1g4rd4 por que cuatro ojos ven mas que dos...

Gracias. Espero les haya sido de utilidad, saludos

#14

Seguridad Wireless / TUTORIAL BEINI 1.2.1 PARA AUDITAR REDES WEP con MINIDWEP-GTK

Febrero 26, 2011, 02:22:48 PM

TUTORIAL BEINI 1.2.1 PARA AUDITAR REDES WEP con MINIDWEP-GTK por baron.power

Beini (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) es un sistema basado en Tiny Core Linux, para auditar el nivel de seguridad de las redes wireless, para ello usaremos dos de las aplicaciones básicas de las que se compone: Feedingbottle y Minidwep-gtk, basadas como no, en la suite aircrack-ng. En esta ocasion nos centraremos en la aplicacion Minidwep-gtk.

Nota: Este tutorial tiene solo uso educativo, úsalo como testeador de la seguridad de tu propio AP, no me hago responsable del uso indebido del mismo.

Despues de descargar e instalar o ejecutar el programa, nos aparecerá la pantalla inicial del mismo. Ahora realizaremos los siguientes pasos:

l.- Click icono minidwep-gtk, una de las aplicaciones para testear redes

2.- Nos salta un aviso, de que estamos ante un software para auditar la seguridad de nuestra propia red y nos recuerda que es ilegal el crackear las pass de otras redes wireless.

3.- Aceptamos y se nos abre la ventana principal del programa, como veis es bastante fácil, el solo ha seleccionado nuestra tarjeta wifi, la ha puesto en modo monitor y las opciones que nos interesan por ahora son: seleccionar el canal (channel), por defecto: all (todos) y el tipo de encriptación a auditar (en este caso Wep), ahora el siguiente paso es click en scan y empezara a auditar los APs.

4.- Al cabo de unos segundos, nos mostrara en la parte superior de la ventana las redes alcanzadas y posibles de auditar.

5.- Seleccionamos una de las redes, clickeando sobre ella, quedara sombreada, luego el modo de ataque (mode selected, se pueden marcar todos, aunque por defecto vienen seleccionados airplay-ng 2,3 y 5) y el rango de inyección (injection rate, por defecto 500). Con los valores predeterminados es suficiente. En mi caso he seleccionado todos los modos de ataque y 800 de injection.

6.- Click en Lanch, y el solito empezara a auditar la red seleccionada

7.- Como vemos en la parte inferior de la ventana, nos muestra los sucesos llevados a cabo por el programa de forma automática y por orden cronologico

8.- El programa iniciara los diferentes ataques de forma automatica, hasta que consiga las suficientes datas para mostrar la pass, esto como sabemos depende de varios factores, cuando lo consiga, aparecera una ventana en la que nos muestra diferentes datos de la red auditada, entre ellos la password en Hex y Ascii

9.- Conclusiones personales:

Extremadamente sencillo de usar y a la vez efectivo programa para auditar weps, el tiempo de auditar depende de varios factores, en mi caso, desde la iso tarda unos 5 minutos, la misma red a traves de VMware unos 20 minutos, en comparación con otras suites como Wifiway, Wifislax o Backtrack... unas veces tarda mas o otras menos... entre 10-15 minutos, pero al final sale...

Para mas información sobre las pantallas y comandos visitar la web del programa y la de aircrack-ng.

Tutorial subido en pdf:

No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Nota: Pueden copiar y reproducir este minitutorial siempre que se respeten su contenido y los creditos y se cite al autor del mismo y la web de donde procede (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

Dedicado a B1g4rd4 por que cuatro ojos ven mas que dos...

Gracias.

Espero les haya sido de utilidad, saludos.

Beini (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta) es un sistema basado en Tiny Core Linux, para auditar el nivel de seguridad de las redes wireless, para ello usaremos dos de las aplicaciones básicas de las que se compone: Feedingbottle y Minidwep-gtk, basadas como no, en la suite aircrack-ng. En esta ocasion nos centraremos en la aplicacion Minidwep-gtk.

Nota: Este tutorial tiene solo uso educativo, úsalo como testeador de la seguridad de tu propio AP, no me hago responsable del uso indebido del mismo.

Despues de descargar e instalar o ejecutar el programa, nos aparecerá la pantalla inicial del mismo. Ahora realizaremos los siguientes pasos:

l.- Click icono minidwep-gtk, una de las aplicaciones para testear redes

2.- Nos salta un aviso, de que estamos ante un software para auditar la seguridad de nuestra propia red y nos recuerda que es ilegal el crackear las pass de otras redes wireless.

3.- Aceptamos y se nos abre la ventana principal del programa, como veis es bastante fácil, el solo ha seleccionado nuestra tarjeta wifi, la ha puesto en modo monitor y las opciones que nos interesan por ahora son: seleccionar el canal (channel), por defecto: all (todos) y el tipo de encriptación a auditar (en este caso Wep), ahora el siguiente paso es click en scan y empezara a auditar los APs.

4.- Al cabo de unos segundos, nos mostrara en la parte superior de la ventana las redes alcanzadas y posibles de auditar.

5.- Seleccionamos una de las redes, clickeando sobre ella, quedara sombreada, luego el modo de ataque (mode selected, se pueden marcar todos, aunque por defecto vienen seleccionados airplay-ng 2,3 y 5) y el rango de inyección (injection rate, por defecto 500). Con los valores predeterminados es suficiente. En mi caso he seleccionado todos los modos de ataque y 800 de injection.

6.- Click en Lanch, y el solito empezara a auditar la red seleccionada

7.- Como vemos en la parte inferior de la ventana, nos muestra los sucesos llevados a cabo por el programa de forma automática y por orden cronologico

8.- El programa iniciara los diferentes ataques de forma automatica, hasta que consiga las suficientes datas para mostrar la pass, esto como sabemos depende de varios factores, cuando lo consiga, aparecera una ventana en la que nos muestra diferentes datos de la red auditada, entre ellos la password en Hex y Ascii

9.- Conclusiones personales:

Extremadamente sencillo de usar y a la vez efectivo programa para auditar weps, el tiempo de auditar depende de varios factores, en mi caso, desde la iso tarda unos 5 minutos, la misma red a traves de VMware unos 20 minutos, en comparación con otras suites como Wifiway, Wifislax o Backtrack... unas veces tarda mas o otras menos... entre 10-15 minutos, pero al final sale...

Para mas información sobre las pantallas y comandos visitar la web del programa y la de aircrack-ng.

Tutorial subido en pdf:

No tienes permitido ver enlaces. Registrate o Entra a tu cuenta

Nota: Pueden copiar y reproducir este minitutorial siempre que se respeten su contenido y los creditos y se cite al autor del mismo y la web de donde procede (No tienes permitido ver enlaces. Registrate o Entra a tu cuenta)

Dedicado a B1g4rd4 por que cuatro ojos ven mas que dos...

Gracias.

Espero les haya sido de utilidad, saludos.

Páginas1